ESET ostrzega przed kolejną falą wiadomości phishingowych, których celem są klienci PKO BP. Pułapka ma za zadanie przechwycenie danych potrzebnych do logowania w serwisie iPKO oraz jednorazowych kodów umożliwiających zrealizowanie dowolnego przelewu z konta ofiary.

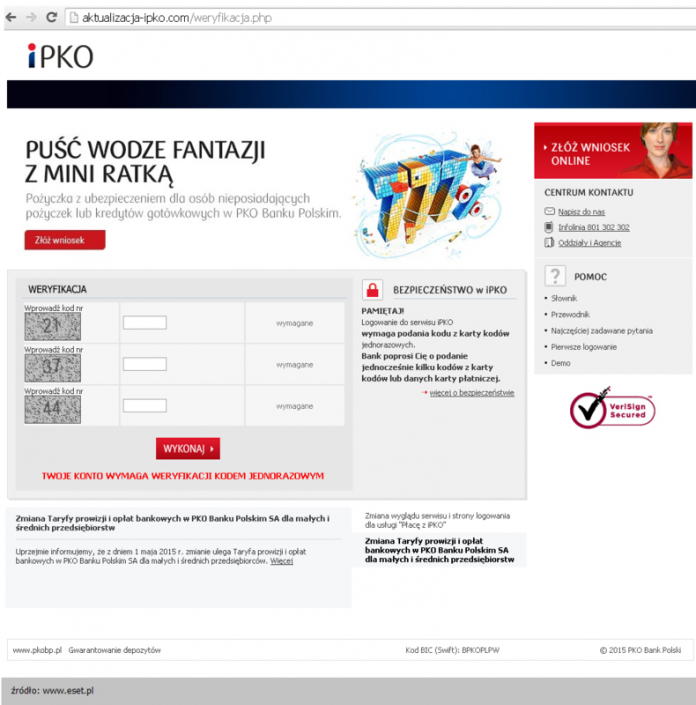

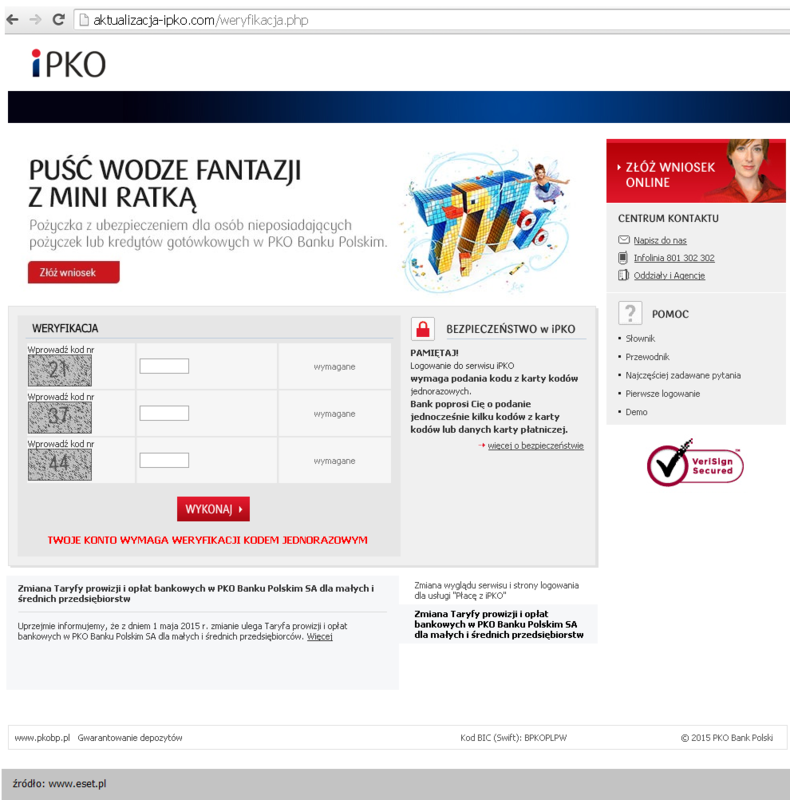

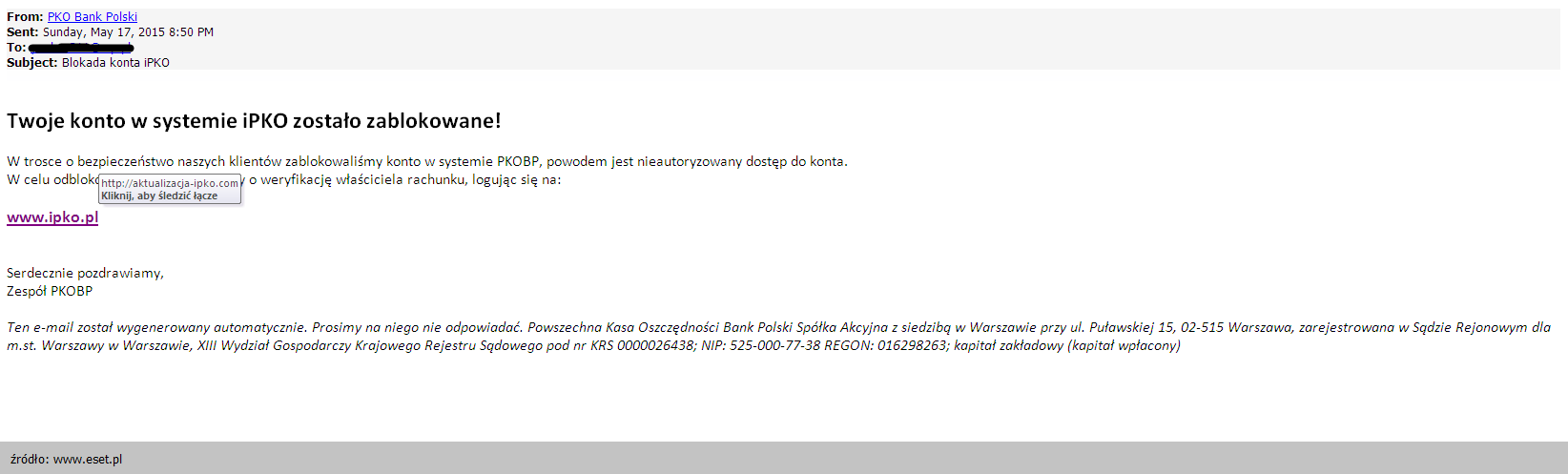

Pierwsze wiadomości phishingowe laboratorium antywirusowe ESET przechwyciło wczoraj wieczorem. Pułapka tym razem przygotowana została z dużą dbałością o warstwę graficzną i tekstową. Pierwszym sygnałem, który może wzbudzić podejrzenia internauty, jest inny adres WWW, który wyświetla się po najechaniu kursorem na link przesłany w fałszywej wiadomości mailowej. Strona phishingowa nie szyfruje również połączenia (w przeglądarce nie wyświetla się ikona kłódki oznaczająca bezpieczne połączenie).

Treść przejętej wiadomości phishingowej sugeruje odbiorcy, że jego dostęp do konta został zablokowany i aby odzyskać do niego dostęp, musi zalogować się na stronie, do której prowadzi link. Kliknięcie w odnośnik umieszczony w mailu przekierowuje internautę do spreparowanego serwisu, która przypomina ten prawdziwy iPKO. Po podaniu przez ofiarę wszystkich danych potrzebnych do logowania oraz kilku jednorazowych kodów (potrzebnych do wykonania transakcji), strona automatycznie przekierowuje internautę do prawdziwej witryny iPKO, a dokładnie do ekranu logowania się do rachunku bankowego. Internauta, który przez nieuwagę zaloguje się na fałszywej stronie i postąpi zgodnie z instrukcjami cyberprzestępców, tj. poda kody jednorazowe, powinien błyskawicznie skontaktować się z bankiem. Niewykluczone bowiem, że cyberprzestępcy bardzo szybko zrobią użytek z informacji pozyskanych w opisany powyżej sposób.

– Zawsze przed zalogowaniem do naszego konta w banku należy zweryfikować adres widniejący w przeglądarce – czy to na pewno adres naszego banku. Poza tym należy sprawdzić, czy przeglądarka nawiązała bezpieczne szyfrowane połączenie z serwisem banku, zanim podamy jakiekolwiek nasze dane– mówi Kamil Sadkowski, analityk zagrożeń z firmy ESET.

Aby zabezpieczyć się przed podobnymi atakami, nie należy klikać w linki ani załączniki, które wzbudzają nasze wątpliwości. Warto przypomnieć, że banki oraz inne zaufane instytucje nigdy nie wysyłają do swoich klientów próśb o logowanie się w swoim serwisie WWW. Strony z opisywaną pułapką phishingową blokowane są przez programy antywirusowe firmy ESET (m.in. ESET NOD32 Antivirus oraz ESET Smart Security).