XHelper – to obecnie najbardziej popularny malware atakujący użytkowników smartfonów. Umożliwia on pobieranie zainfekowanych aplikacji lub reklam bezpośrednio na telefon, bez wiedzy użytkownika – takie wnioski przedstawiają analitycy Check Point Research, którzy regularnie dokonują analiz zagrożeń w cyberprzestrzeni.

Zespół badawczy firmy Check Point poinformował, że po raz pierwszy od ponad trzech lat trojan mobilny wszedł na szczyt listy najpopularniejszego szkodliwego oprogramowania, zajmując w listopadzie 8 pozycję.

Zdaniem analityków najczęściej wykorzystywanym typem malware jest botnet Emotet, który utrzymał pozycję nr 1 z października. Jednak w listopadzie wpłynął na zaledwie 9% organizacji na całym świecie, w porównaniu z 14% w poprzednim miesiącu.

– Zarówno Emotet, jak i XHelper to wszechstronne, wielofunkcyjne złośliwe oprogramowania, które można dostosować do potrzeb przestępców, tzn. mogą odpowiadać za dystrybucję oprogramowania ransomware, rozprzestrzenianie kampanii spamowych lub instalować złośliwe oprogramowanie na urządzeniach użytkowników. To pokazuje, że przestępcy próbują wielu różnych nielegalnych taktyk, aby zarabiać na swoich operacjach, zamiast podążać za jednym trendem, jak np. szyfrowaniem, które zdominowało sektor w 2018 r. – powiedziała Maya Horowitz, dyrektor ds. Analizy i badań zagrożeń, produkty w Check Point. – Dlatego ważne jest, aby organizacje wdrażały najnowszą generację rozwiązań anty-malware w swoich sieciach, a także na urządzeniach mobilnych pracowników, chroniąc wszystkie punkty końcowe przedsiębiorstwa. Należy również informować pracowników o niebezpieczeństwach związanych z otwieraniem załączników e-mail, pobieraniem zasobów lub klikaniem linków, które nie pochodzą z zaufanego źródła lub kontaktu.

Top 3 najbardziej poszukiwanych złośliwych programów z listopada 2019 r.:

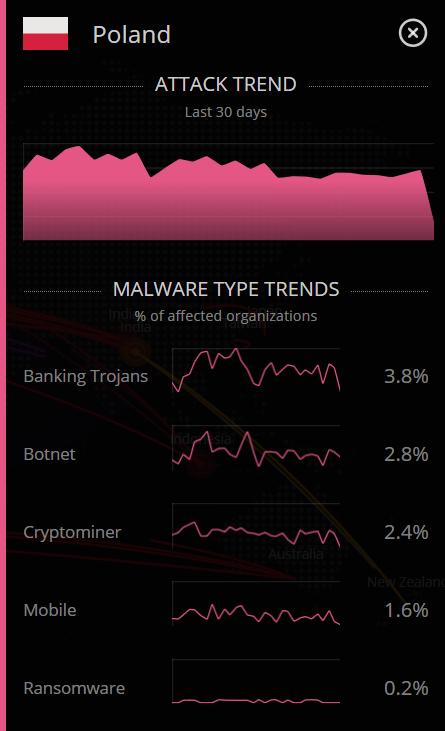

Emotet utrzymał swoją pozycję na szczycie listy złośliwych programów z globalnym wpływem wynoszącym 9%. XMRig był drugim najpopularniejszym złośliwym oprogramowaniem atakującym 7% organizacji na całym świecie, a natomiast Trickbot dotknął 6% organizacji na całym świecie. W Polsce, stopień zagrożenia Emotetem jest jeszcze wyższy (9,6%), drugim najpowszechniejszym malware jest Magecart (8,9%), natomiast podium zamyka, Trickbot z ponad 8-procentowym wpływem na wszystkie badane organizacje.

- ↔ Emotet – Emotet to zaawansowany, samoreplikujący się i modułowy trojan. Znany wcześniej jako trojan bankowy, ostatnio wykorzystywany jako dystrybutor innego złośliwego oprogramowania lub złośliwych kampanii. Wykorzystuje wiele technik unikania wykrycia. Ponadto można go rozprzestrzeniać za pośrednictwem wiadomości e-mail zawierających spam typu phishing, zawierających złośliwe załączniki lub łącza.

- ↔ XMRig – cryptominer, który dzięki pracy bezpośrednio na urządzeniu końcowym, a nie na samej przeglądarce internetowej jest w stanie wykopywać kryptowalutę Monero bez potrzeby sesji aktywnej przeglądarki internetowej na komputerze ofiary. Wykryty po raz pierwszy w maju 2017 roku

- ↔ Trickbot – dominujący trojan bankowy, stale aktualizowany o nowe możliwości, funkcje i wektory dystrybucyjne. Dzięki temu Trickbot może być elastycznym i konfigurowalnym złośliwym oprogramowaniem, które może być dystrybuowane w ramach kampanii o wielu celach.

Najpopularniejsze podatności w Listopadzie 2019 w Polsce

- xHelper – Złośliwa aplikacja na Androida, która pojawiała się w marcu 2019 r., Używana do pobierania innych złośliwych aplikacji i wyświetlania reklam. Aplikacja może ukrywać się przed użytkownikami i mobilnymi programami antywirusowymi i instaluje się ponownie, jeśli użytkownik ją odinstaluje.

- Guerrilla – Trojan na Androida, który znalazł się w wielu legalnych aplikacjach. Może pobierać dodatkowe złośliwe ładunki. Generuje przychody z fałszywych reklam dla twórców aplikacji.

- Lotoor – Narzędzie hakerskie, które wykorzystuje luki w systemie operacyjnym Android w celu uzyskania uprawnień roota na zainfekowanych urządzeniach mobilnych.

Najczęściej wykorzystywane podatności

Pierwsza trójka najpopularniejszych podatności utrzymuje się już drugi miesiąc z rzędu. Techniki wstrzykiwania SQL nadal przodują na liście, wpływając na 39% organizacji na całym świecie, druga w zestawieniu jest luka w zabezpieczeniach OpenSSL TLS DTLS, a tuż za nią zdalne wykonanie kodu MVPower DVR – wpływają odpowiednio na 34% i 33% organizacji na całym świecie.