Google Play to największy sklep z aplikacjami na urządzenia wyposażone w system Android. Jest w nim dostępnych około 3,5 miliona aplikacji, a każdego miesiąca jest dodawanych kolejne kilkadziesiąt tysięcy. Niestety nie wszystkie z nich tworzone są z myślą o korzyściach dla użytkowników. Na Google Play można natknąć się na wiele potencjalnie szkodliwych aplikacji, które podszywają się pod najbardziej popularne programy.

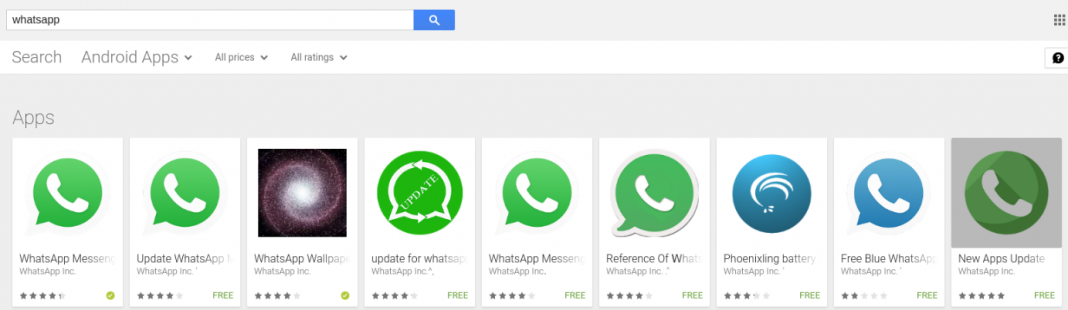

By zwieść użytkowników, twórcy fałszywych aplikacji wykorzystują podobieństwo ikon i nazw, podszywając się pod takie programy jak Messenger, Facebook czy WhatsApp.

Co prawda według zasad Google tego typu aplikacje nie są dozwolone w sklepie, jednak, jak się okazuje, wiele z nich jest dostępnych przez krótki czas (od kilku dni do kilku tygodni). Niektóre z nich potrafią osiągać nawet do kilkuset tysięcy pobrań.

Inną sztuczką stosowaną przez nieuczciwych twórców jest generowanie bądź kupowanie pozytywnych ocen aplikacji. Wysoka ocena podnosi wiarygodność aplikacji w oczach potencjalnego użytkownika.

Jak działają fałszywe aplikacje na Androida?

Analitycy z firmy Fortinet sprawdzili trzy aplikacje podszywające się pod komunikator WhatsApp.

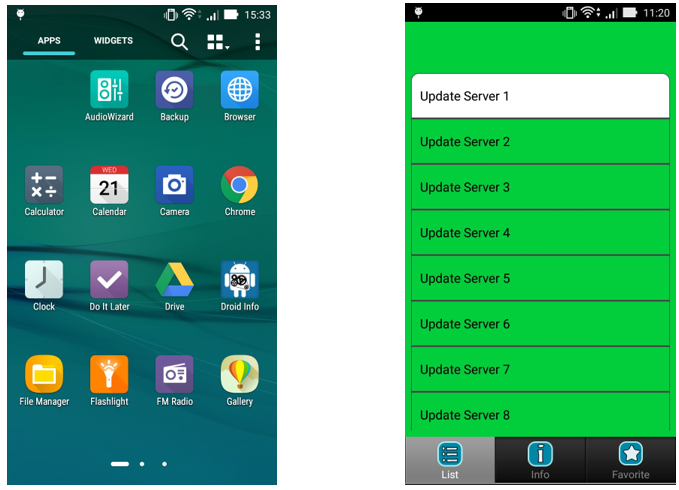

Pierwsza z nich miała przeźroczystą ikonę, przez co nie można było jej zobaczyć na liście aplikacji w smartfonie. Użytkownik mógł nawet nie mieć świadomości, że jest ona zainstalowana na jego urządzeniu. Program pozoruje pobieranie aktualizacji dla oficjalnej aplikacji WhatsApp. Aplikacja wykorzystuje bibliotekę o nazwie startapp.android.publish, by wyświetlać reklamy przy zmianie ekranu i ostatecznie nie pobiera żadnych danych. Twórca aplikacji najwyraźniej czerpie korzyści za każdą emisję reklamy.

Dopiero po sortowaniu aplikacji według daty instalacji widać, że jedna z nich ma przeźroczystą ikonę

Druga analizowana przez specjalistów Fortinet aplikacja działała w podobny sposób, wyświetlając natrętne reklamy oraz ekrany z linkami, za którymi mogło się kryć dużo groźniejsze oprogramowanie – np. potajemnie wykonujące zrzuty ekranu czy przechwytujące komunikację SMS.

Trzeci program różnił się od poprzednich tym, że rzeczywiście pobierał dane do pamięci urządzenia. Była to zmodyfikowana wersja WhatsAppa oferująca, przynajmniej według opisu, dodatkowe funkcje niedostępne w oficjalnej wersji aplikacji. Użytkownik otrzymywał nawet instrukcję instalacji aplikacji z innych źródeł niż Google Play. Sama aplikacja nie wykazywała groźnego działania, ale również wyświetlała reklamy.

Na co uważać przy instalowaniu aplikacji?

Użytkownicy systemu Android muszą zachować czujność podczas pobierania aplikacji nawet z oficjalnych źródeł takich jak Google Play. Należy sprawdzać, czy nazwa i ikona aplikacji są dokładnie takie, jak należy. Nawet najmniejsze odstępstwo od oficjalnej identyfikacji powinno wzbudzić podejrzenie.

Warto zwrócić uwagę na liczbę instalacji oraz przejrzeć więcej niż kilka opinii użytkowników – nawet jeżeli większość ocen fałszywej aplikacji jest wygenerowanych, to często ci, którzy dali się nabrać, ostrzegają przed tym pozostałych.

– Po zainstalowaniu aplikacji trzeba zawsze przyjrzeć się wymaganym przez nią uprawnieniom oraz być szczególnie ostrożnym wobec programów chcących pobierać pliki z nieznanych źródeł – radzi Robert Dąbrowski, szef zespołu inżynierów Fortinet.