Jak donosi firma Check Point Software Technologies, tworzony jest potężny Botnet, który może rozpocząć cyber-burzę zagrażającą sieci Internet. Szacuje się, że już milion organizacji zostało zainfekowanych. Co ciekawe, Botnet przejmuje urządzenia IoT, takie jak bezprzewodowe kamery IP, w celu sterowania atakiem.

Właśnie zbierają się cyber-burzowe chmury. Badacze z firmy Check Point odkryli całkiem nowego Botneta, który rozwija się i przejmuje urządzenia IoT w zdecydowanie szybszym tempie i prawdopodobnie z dużo gorszym skutkiem niż Mirai Botnet w 2016 roku.

Chociaż niektóre aspekty techniczne mogą sugerować związek z „Mirai” (Botnet wykryty w sierpniu 2016), to jest to zupełnie nowy i bardziej zaawansowany atak, który szybko rozprzestrzenia się na całym świecie. Jest za wcześnie, aby zgadnąć, jakie intencje mają atakujący, ale biorąc pod uwagę poprzednie ataki typu Botnet DDoS, które paraliżowały Internet, ważne jest, aby organizacje były odpowiednio przygotowane i miały opracowane właściwe mechanizmy obronne, zanim nastąpi atak.

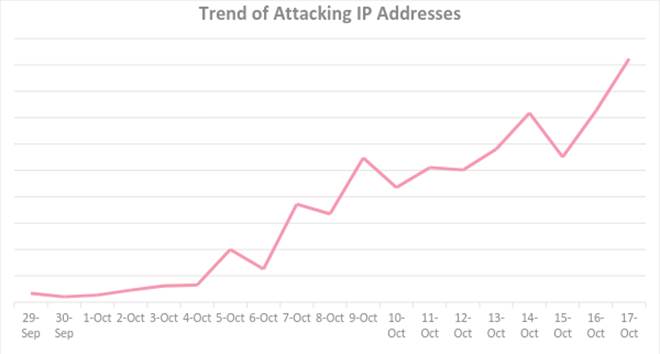

Niepokojące sygnały zostały najpierw wykryte pod koniec września przez System Zapobiegania Intruzom (ang. Intrusion Prevention System – IPS) firmy Check Point. Hakerzy przeprowadzają coraz więcej prób wykorzystania luk w zabezpieczeniach różnych urządzeń IoT.

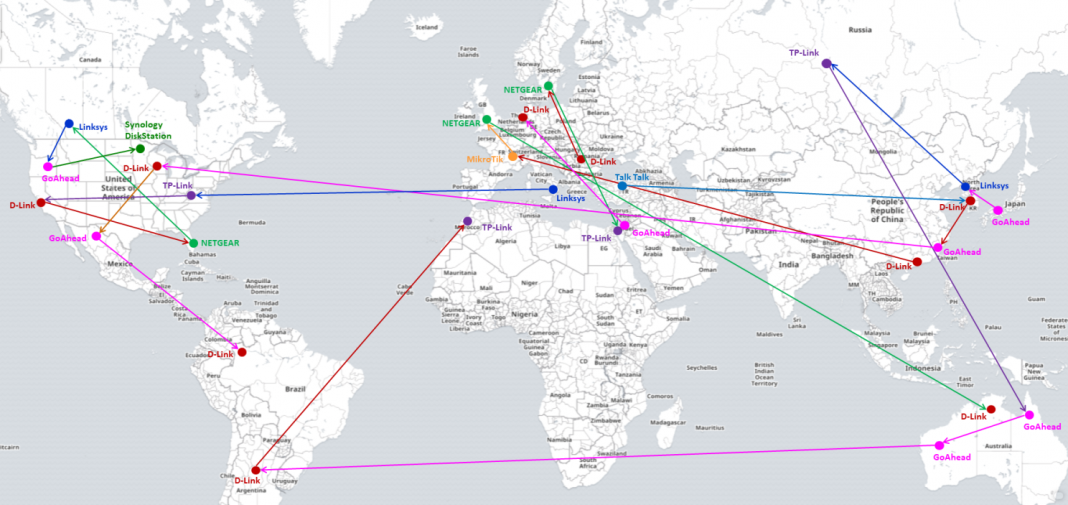

Z każdym dniem szkodliwe oprogramowanie rozwijało się, aby wykorzystać wzrastającą liczbę luk w zabezpieczeniach bezprzewodowych kamer IP, takich jak GoAhead, D-Link, TP-Link, AVTECH, NETGEAR, MikroTik, Linksys, Synology i innych. Wkrótce okazało się, że próby ataków pochodzą z różnych źródeł i różnych urządzeń IoT, co oznacza, że atak został rozpowszechniony przez urządzenia IoT.

Szacuje się, że do tej pory ponad milion organizacji na świecie zostało zarażonych wirusem, od USA po Australię, a liczba zainfekowanych organizacji stale wzrasta.

Badania Check Pointa sugerują, że to wciąż jeszcze cisza przed potężną burzą. Cyber-huragan ma dopiero nadejść. Aby dowiedzieć się więcej na temat powstania nowego Botneta IoT, polecamy zapoznać się z pełną publikacją wyników badań na blogu specjalistów od bezpieczeństwa.

Tworzenie sieci zainfekowanych urządzeń to długotrwałe zajęcie dla hakera. W celu utworzenia skutecznego Botneta, osoba atakująca musi mieć możliwość sterowania ogromną liczbą urządzeń. Wysłanie złośliwego kodu do każdego urządzenia indywidualnie byłoby dużym i czasochłonnym zadaniem – łatwiej jest, kiedy każdy zainfekowany komputer rozprzestrzenia szkodliwy kod dalej, na podobne sobie urządzenia. Ta metoda ataku bywa nazywana atakiem propagacyjnym ima duże znaczenie przy szybkim tworzeniu dużej sieci kontrolowanych urządzeń.

Badania nad Botnetem zaczęły się pod koniec września ’17 – po zaobserwowaniu wzrostu prób naruszenia ochrony IoT IPS. Po dostrzeżeniu tej podejrzanej działalności specjaliści szybko zorientowali się, że są świadkami kolejnych etapów rozwoju rozległej sieci botów IoT.